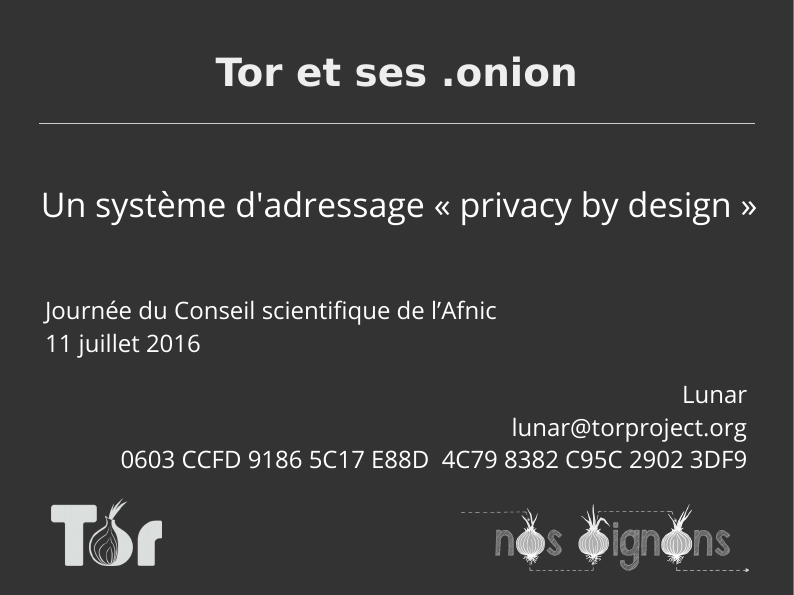

| Auteur | Lunar |

|---|---|

| Editeur | Nos Oignons/Lunar |

| Année | 2016 |

| Fichier | 03-lunar-tor-onion-jcsa16.pdf |

| URL |

|

| Dossier |

|

| Ref | Lunar_conf_Tor_Lunar_2016 |

| Auteur | Sarah Jamie Lewis |

|---|---|

| Editeur | mascherari.press |

| Année | 2016 |

| Fichier | untangling-the-dark-web-unmasking-onion-services-hackfest-november-5th-2016-20-08-2025-14-21-32-.html |

| URL | |

| Dossier |

|

| Ref | Dark_Web_Unmas_Sarah_2016 |

Des clefs USB en libre service sont emballées dans des pochettes au format de préservatifs. En plusieures langues on peut lire : "système d'exploitation pré-installé". Une fois branchées sur un ordinateur on peut démarrer sur la clé qui embarque la distribution linux Tails. Elle est "amnésique", ne garde aucune trace d'un démarrage à l'autre. Pour rendre intraçable nos navigations, Tor y est installé par défaut.

Le Onionscan (Investigating the Dark Web) est un outil d'audit qui permet à la chercheuse Sarah Jamie Lewis de cartographier l'état des sites cachés sur Tor, leur configuration, les liens entre eux. Une constellation visuelle qui renseigne sur les techniques les plus courantes.