Le Darknet : utilisé au singulier le Darknet désigne une catégorie de protocoles réseaux. Elle désigne des réseaux inforamtiques dont les protocoles de communication rendent plus difficile de remonter à la source/origine des connections qui y transitent (envoyant ou recevant de l'information). Ainsi, un protocole de communication qui prend la pènne de sécuriser une connexion en masquant ou falssifiant ce qui permet de l'identifier comme unique sur le réseau, peut être qualifié de connexion sécurisée voire anonymisante. Ce qui fait réseau ("net") c'est davantage les échanges qui se dévellopent entre machines utilisant ce même protocole composé ainsi d'un ensemble de paires/membres.

Le chiffrement est un élément central pour concevoir ce type de protocoles car il permet de sécuriser une information illisible par un tiers ou encore, de créer des signatures permettant de vérifier l'authenticité d'un objet ou information sans pour autant accéder à l'information elle-même. Le chiffrement met à distance le pouvoir de gouvernements et entreprises voulant surveiller/contrôler les télécommunications. Elle est centrale dans la cutlure CypherPunk qui voit dans ce moyen celui de garder le pouvoir sur nos communications, notre vie privée, notre intimité. Si on parle de darknet, obscurssiçant le réseau (ou ordinateurs qui s'y connectent) c'est davantage du fait qu'il devient effectivement dès lors moins facile de surveiller/controler/censurer une connexion si son origine est dissimulée, jamais anonymisée (un ordinateur a toujours pesoin d'une adresse) mais du moins interchangée ou partagée avec d'autres, perdues dans la foule.

Aussi, dans les médias, quand on parle de darknet c'est pour évoquer des espaces du web échappant au contrôle, ou à toute pratique nuisible, et, à force d'approximation, le darknet dans la culure populaire est devenu synonyme de criminalité voire de surnaturel informatique, espèse d'espace discident, défait du réseau internet, aillant sa propre autonomie infrastructurelle. Or, il n'en n'est rien, les protocoles de commununication dont on parle ici sont "overlay" (superposés) au réseau Internet, profitant des mêmes protocoles mais auxquels on ajoute des couches de sécurité allant contre de moyens connus de surveillance, sécurisant des vulnérabilités connues des protocoles généralement utilisés. Evoquant une complexité parfois insaisisable et une forme de panique moral du fait des activités criminelles auxquels on les ratache, le "Darknet" aparait comme des espaces web (et en deça), nécessairement réservés à des personnes informaticiennes, ou pour parler de pratiques de hacking et d'attaques inforatiques, mais aussi de trafiques de bien et services illégaux, que l'anonymat numrique rend possible. À cet imaginaire sulfureux s'ajoute une mysitifcation de ces réseaux où se font jour des pratiques ailleurs réprimées et faisant peu de publicité.

La complexité technique qui permet l'anonymat sur ces réseaux laisse certain croire que le médium lui-même est hanté, que certains protocoles réseautiques donneraient accès à d'autres niveau de conscience, inventent un ésothérisme souvent macabre, des histoires pour se faire peur. Pour beaucoup de personnes, le Darknet est un four-tout scénaristique, l'évocation d'une utopie réseautique hors du monde et de ses règles. Le Darknet est davantage une idée propageant la peur et une panique morale. En définitive les politiciens et médias parlent de Darknet pour faire peur et mener la guerre aux espaces de liberté que l'anonymat en ligne procure, permettant l'organisation et la libre expression d'associations et collectifs humains.

Pour contrecarer cet imaginaire et mettre l'accent sur les bénéfices qu'aporte l'anonymat/sécurité qu'apportent ces protocoles... de nombreux.ses activistes militant pour la réhabilitation du droit à la vie privée sur Internet et à la liberté d'expression auront plutôt tendance à mettre à parler de "FreeNet" (autrement évocateur, autour du principe de liberté). I.elles parlerons de moyens défensifs à l'encontre de moyens de surveillance et de contôle exerçant leur pouvoir politique.

Des Darknets, Un Darknet par le singulier renseigne quant au fait qu'il y en a plusieurs ; il y a donc une variété de pratiques ou de moyens qui peuvent être comparés et appréciés. Ce qu'on appelle un Darknet c'est avant tout une modalité de connexion entre machines qui utilisent le même protocole et dont cette mise en relation renforce la sécurité des utilisateur.ices, de leur connexion. Ils sont particuliers, focalisés sur tel ou tel aspect, spécialisés contre telle ou telle attaque desquelles ils prétendent nous protéger (l'outil est toujours faillible, peut être abusé/hacké, la defense cherche à diminuer cette potentialité). Certains servent à protéger les clients anonymisés, d'autres de faire de même avec les serveurs. Certains sont optimisés pour le transfert de fichier plutôt que l'affichage web. Ce qui les fait se retrouver dans la grande catégorie des Darknet c'est principalement que par défaut ils chiffrent les communications et rendent les sources plus difficile à identifier sur le réseau. L'obscurité qu'on leur confère vient de la méfiance/du danger que sucite l'anonymat, le fait de ne pas pouvoir arrêter un flux, un accès, une attaque. Cette obscurité est pourtant salutaire dès lors que le réseau tout entier est produit par et pour un capitalisme de la valeur obtenue par la surveillance et l'amassement de données qui en découlent.

Beacoup de papiers au sujet des réseaux sécurisant les échanges en ligne ; un papier passe en revue l'évolution de cette large production académique (2021) et rapelle en introduction le fonctionnement d'un Routage en oignon (onion routing) ainsi que la dissimulation des sites cachés (via Tor)

Si le routage en oignon d'un client est facile à comprendre (systeme de relais qui ajoute successivement une couche suplémentaire d'anonymat en donnant une nouvelle adresse IP à la connexion), la mise en relation d'un client vers un serveur caché sur Tor (Hidden Service) est plus complexe à comprendre. L'impossibilité de savoir à quelle adresse réelle est rataché un tel serveur pose des problèmes de sécurité et rend les serveurs vulnérables aux attaques DDOS, comme l'explique

- @Daniel_Boctor ALL Onion Services Vulnerable, and Tor can't patch it, 28/02/2026

https://www.youtube.com/watch?v=clPuPukCIms

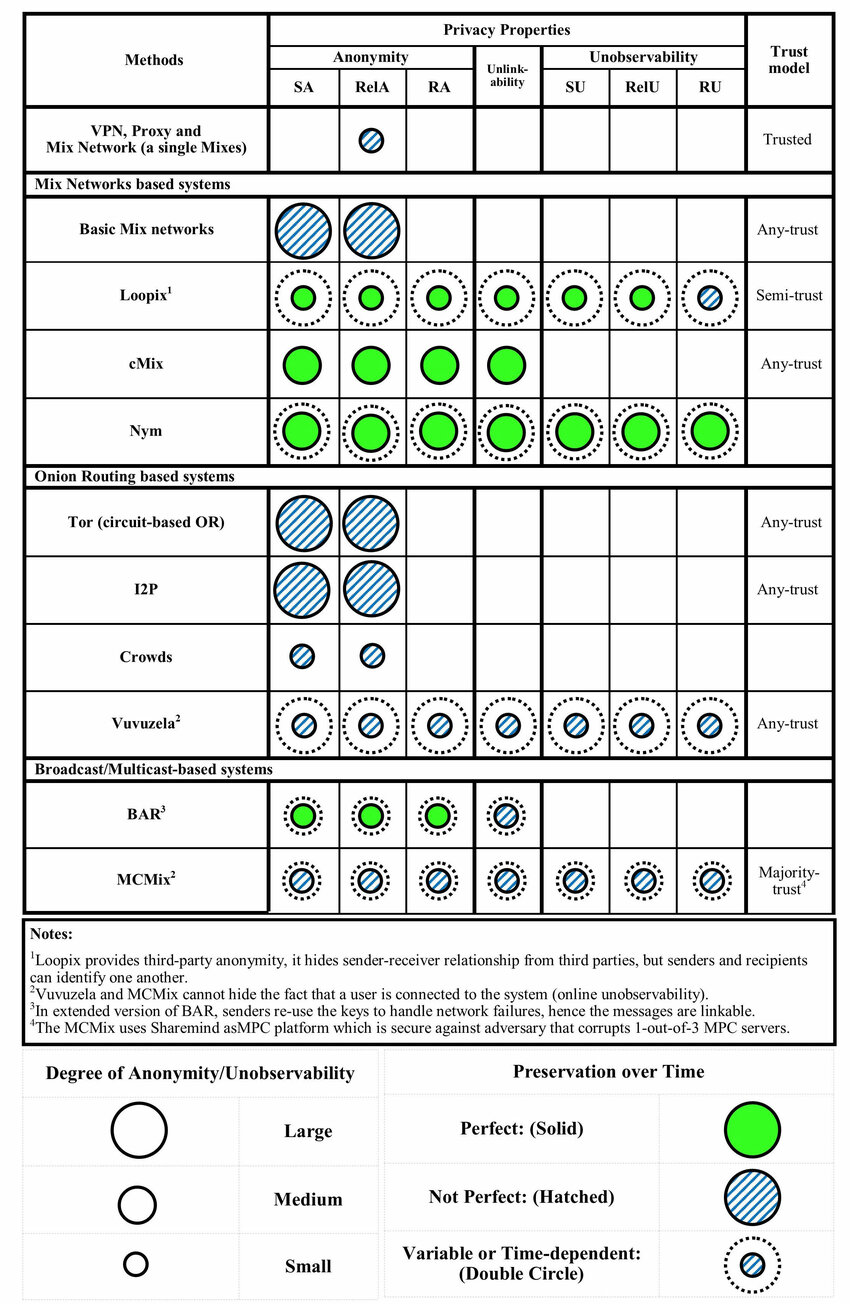

De nombreuses recherches documente très techniquement les différences et avantages entre chaque "Darknets" et autres outils/protocoles chiffrant les communications.

Par exemple A Survey on Anonymous Communication Systems With a Focus on Dining Cryptographers Networks

On différencie ainsi les protocoles en fonction de leur efficacité défensive, leur champ de protection.

Mixnet =!= Onion routing

VPN =!= Darknet ?

Apparus dans les années 90 et propulsés par David_Chaum, le Mixnet Tor reste le plus emblématique des darknets proposant un routage en oignon. Mixnet peut se traduire par "réseau mélangé". La connexion est mélangée avec d'autres, plus il y a de monde sur le réseau (pairs) plus le bruit est important : le nombre d'utilisateur.ices rend le réseau plus sûr car elles sont mélangées entre elles. On peut aussi concidérer que les relais par lesquels l'identité numérique singulière de la connexion est perdue (l'anonymisant) produisent un réseau virtuel au même titre qu'un VPN mais cette fois décentralisé. En 2020, d'autres projets sur ce principe voient le jour, tendant à renouvler le genre, à proposer des dispositifs/protocoles plus accèssibles d'accès (infromatiquement parlant). Le VPN décentralisé NYM est qualifié de MixNet car il propose un mode permettant d'effectivement mixer plusieurs fois la connexion qui passe de relais en relais ("tops", sauts), comme c'est le cas avec le routage en oignon proposé par Tor. D'autres protocoles (et écosystèmes) promettent d'atteindre ces avantage, cette qualité d'anonymat sécurisant. C'est le cas du projet Lokinet (qui souffre toutefois d'une moindre adoption/utilisation, ce qui, en réduisant la population, réduit la qualité de l'anonymat escompté). Le cMixx fait aussi son apparition, prométant une protection accrue contre les attaques d'ordinateurs quantiques et se base sur une blockchaine.

D'autres protocoles d'anonymisation existent, pas tous tournés/conçus pour le web. I2P est spécialisé dans le partage de fichiers mais propose également un service de mails/messagerie. Freenet fonctionne sur le même principe. C'est deux projets, comme Tor, ont vu le jour dans les années 90, sous l'impulsion de mouvements cypherpunks pronnant le chiffrement comme modalité défensive (et disruptive) des pouvoirs étatiques et des entreprises qui, par la surveillance, tentent toujours plus d'intervenir (et gouverner) le comportement des individus pour certains refractaires à cette intervention extérieure (ce pouvoir) sur leurs vies. Aussi, cet aspect de résistance comptant sur les technologies pour garantir/maintenir une liberté de diffusion/expression et la liberté de conscience (et d'auto-organisation), relève de plusieurs enjeux.

La résistance des médias (supports de diffusion dont font partie les sites web) aux attaques (dont la censure est une forme particulière) fait partie des attentes côté serveur, que l'information sera maintenue en vie/accessible. Cet aspect est concumitant à de la liberté d'expression qui, pour être totale, doit échapper aux modérations imposées. Aussi, certains protocoles réseaux distributifs tel les réseaux P2P, remplissent en partie les objectifs d'un "darknet". S'ils ne rentrent pas dans la catégorie des "darknets" c'est qu'ils sont souvent bien faibles en matière de protection des sources (pairs) ; optimisés pour transmission de données, ils ne remplissent pas les attente de sécurité. En matière de réseaux d'échange distribués, on peut citer l'exception de I2P qui propose un sytème d'échange Friend2Friend (entre pairs de confiance) tout en protégeant les sources. La fiabilité (reliability) d'accès est certes centrale pour les protocoles concus pour résister aux attaques et censures mais ce n'est qu'un effet des darknets, la protection des sources qui évidement a un coût de puissance (calcul de dé/chiffrement, transfert relayé), défavorisent ces réseaux en matière de vitesse d'execution et demande un surcroit d'effort et d'ingéniosité technicienne. Un ensemble d'agents sont dès lors nécessaires (bénévoles, testeurs, devs, etc) pour maintienir la qualité sécuritaire escomptée.

Over complexity

Une complexité ajoutée progressivement au code d'origine, aux segements de code existants, combinés ensembles sur des années. Le tout écrit dans des langages de programations pensés/conçus en fonction des moyens techniques de l'époque, la capacité des processeurs ou encore du débit en réseau. C qui a dominé la conception logicielle pendant des années, est en train d'être suplanté par Rust, qui intègre des outils de prévention des bugs et vulnérabilités qu'un programeur ou une programeuse pourrait malencontreusement ajouter à son code. C était en effet pensé pour contrôler l'allocation de mémoire (en allouant puis retirant des blocs de mémoire écrits/lus). Une gestion milimétrée (exigente s'il on ne veut pas laisser des blocs accessibles en écriture quand ils ne devraient pas) ; une erreur courante largement exploitée par les informaticien.enes qui par cette technique de "cash overflow" arrivent à hacker ("tordre") les politiques d'accès d'un logiciel/ordinateur (pour gagner des droits d'accès). Rust entend répondre à cette problématique qui rend C vulnérable et donc, à terme, obscolète, abandonné au profit d'un langage plus résistant.

HTTP + IP P2P :

lacke of security

Idem donc pour les protocoles réseau. Aux débuts d'internet les moyens/la puissance technique des ordinateurs et du réseau oriente le devellopement de protocoles résilients, garantissant avant tout la fiabilité/connectivité plutôt que la sécurité des données ou la protection des sources. Les réseaux Pair à pair ou encore le protocole HTTP (qui sous-tend le transfert de données web) sont très légers en matière de sécurité. Il a fallu attendre que les besoins changent avec le web commercial et la transmission de données bancaires (pour les achats en ligne), pour que HTTPS voit le jour (ajoutant une couche de chiffrement rendant les packets de données envoyées à un site — puis reçues — ne soient pas lues, "en clair", par un tiers indésirable, non de confiance, un hakeur ou autre antité malveillante). Le chiffrement protégeant le procole d'échange HTTP vient comme une sur-couche de sécurité. Les navigteurs l'intègrent pour répondre à ce pré-requis du devellopement d'un web commerçant. La "cryptowar" oppose alors les gouvernements désireux de garder le monompole du secret mais doivent biensûr convenir que le chiffrement doit resté un bien commun partagé, il en va de la sécurité des individus et donc du bon fonctionnement des institutions (et la bonne tennue des affaires). Mais HTTPS n'est pas en soit ce qui transforme un site en "darknet", il protège seulement le transfert, pas l'identité des connexions ; c'est une partie des outils qui sont utilisés par un "darknet" proposant un service web et voulant simplement que les information de site/serveur à personne/client ne soient pas utilisé contre eux (pour les déanonymiser ou ttaquer, pour les cibler).

Conception + couts /VS/ environement

Un darknet c'est plusieurs façons de concevoir du logiciel afin de répondre à des buts techniques dont l'ambition doit se vérifier empiriquement, par des preuves concrètes et expérimentales, pouvant être reproduites et contestées (donnant les moyens de la réfutabilité). Les bénéfices obtenus modifient dès lors ce qu'il est possible de faire et d'espérer d'un tel réseau. C'est par la pratique qu'on se rendra compte, nous usagers, des couts négatifs et positifs de ces protocoles. L'anonymat sur Internet (et particulièrement le web) est problématique pour un site web qui doit gérer/anticiper/prévenir les attaques DDOS, les requêtes intempestives visant à le ralentir/immobiliser.

EX/ IP partagée /VS/ DDOS ( Captchas )

Or, si une adresse IP de connexion est partagée au sein d'un Mixnet ou d'un VPN par exemple et qu'ainsi plusieurs personnes l'utilisent pour accéder en même temps au même site (populaire), alors celui-ci peut la juger comme suspecte, réduire son score de confiance. Lesadministrateur.ices en charge de sa sécurité proposeront (ou pas) des moyens d'identification (via l'adresse IP et autres méta-données, fingerprints, etc) pour éviter les faux positifs, puis si le nombre de connexions depuis cette même source sont trop nombreuses, le site pourra proposer un exercice permettant de prouver/attester que la connexion n'est pas malveillante, celle d'un bot.

L'anonymat sur Internet signigie la même chose que dans la vraie vie : cela implique d'autres modalités de confiance qui, malhereusement pousse à une conception logicielle se prpéarant au pire (de façon défensive). Le site visité par de nombreux ordinatuers partageant la même adresse IP et souhaitant en même temps y accéder ne sont pas une menace (c'est un faux positif). Mais par protection les devellopeurr.euses aurons intéret à mettre en place une preuve de présence/confiance (proof of), par exemple en proposant la résolution d'un puzzle Captcha. C'est l'un des problèmes auquel Tor fait face (et tente de répondre par un système astucieux de partage des couts) ; comment empécher les attaques DDOS sur un serveur caché quand, par nature, l'adresse du serveur et autant méconnue que celle des clients ? Le webmaster peut envoyer de nombreuses requêtes depuis son serveur d'origine vers le serveur caché, répondre à un large volume d'entrée ; cest attaques ont paralisé les activités sur les sites cachés de Tor durant une bonne année avant qu'un système de puzzle à difficulté graduielle soit mis en place par les devellopeurs.euses du Tor Project.

De plus, un protocole n'est pas magique. Tor ne rend pas "anonyme" la personne mais dissimule l'adresse IP (et certaines autres meta-données grâce notamment à des plugins préconfigurés sur son navigateur). HTTPS empêche la lecture de données par un tiers (autre que le client et le serveur), mais si l'utilisateur.ice renseigne des informations personnelles dans un espace web (une boite de texte) cette information sera lisible par tous. Tor, comme tout protocole, doit être compris pour ses forces et ses faiblesses ; le maintient d'une identité distincte de la sienne demande de la rigueure méthodique, des habitudes/une hygiène de vie numérique, la capacité à dissocier ses identités numériques et celle de "la vrai vie". C'est souvent cet aspect qui fait qu'un.e hackeur.euse va être remonté.e suite à une enquête plus insistance, ainsi qu'on découvrira le nom du détenteur et administrateur d'un des plus emblématiques marchés noirs existant via le darknet Tor : Ross_Ulbricht et le site caché Silk-Road. La faille peut être humaine ou logicielle, dans une enquête approfondie tous les moyens disponibles sont utilisés contre la cible, il n'y a pas de faire play, toutes les ruses sont permises et cela peu importe si la façon suit les règles du jeu habituelles.

C'est sans doute ces récits de chasse à l'homme, leur traitement médiatique et ce qu'ils renvoient d'une forme d'intelligence (contre intelligence) qui fascine et inspire de nombreux récits tirés de ces "faits réels", souvent proches dans leur économie plastique des séries/podcastes s'intéressant aux histoires morbides/criminelles. Le crime et avec lui ceux.celles qui les font, inquiètent/dérangent mais fascinent tout autant entant qu'"outsiders" et hors la loi. Les régimes policiers/surveillants nous habituent à ces scénarios à suspens, haltants, qui répondent à des peurs concrètes bien réelles que ces récits actualisent, défont un peu plus du virutel, de la potentialité distantiée, en l'encrant "dans le réel", celui des rues/urbanités/architectures des forces de l'ordre aux institutions de justice qui tentent alors de vérifier la tennue des preuves, la qualité des récits/thèses exposées à l'encontre d'un.e criminel.

Internet a toujours suscité la méfiance des représentant.es politiques (et religieux) qui, via ce multi-canal médiatique, perdent une partie de leur monopole du pouvoir à dire/raconter le réel (sans adversité ni contradiction). Pour certaines personnes croyantes, Internet est l'incarnation du mal, figure des enfers, de la dépravation. Les activités criminelles qui se font jour sur certains recoins du darknet peuvent leur donner raison (si Internet était une chose ex-mundo) ; se protéger d'Internet c'est se protéger du dehors, des cultures autres, des déviances cutlutrelles qu'elles s'autorisent, dévellopent et chérissent. ((img Lo and behold)). Les chevaliers de l'Infocalypse servent bien des propos sécuritaires de la part des politiques qui, pour les faire advenir, sucientent le dégout et la peur, l'imératif impérieu d'intervenir, de retrouver des capacités de gouverner ces espaces dangereux pour nos enfants, propageant de fausses informations, lieux de corruption et de dépravation. Sans doute que c'est aussi cet intéret pour l'étrangé, le refoulé, l'irévérentieux outrageant, qui donne aux artistes l'envie d'explorer ces récits colportés, d'en rapporter un bout à leur tour, celle que ces espaces marchandes dissidents existent, qu'on peut y faire des choses que leurs œuvres éprouvent ou expérimentent.